|

|

| Line 4: |

Line 4: |

| | --> | | --> |

| | __NOTOC__ | | __NOTOC__ |

| − |

| + | = Activité 32: Configurer automatiquement les paramètres réseau = |

| − | = Activité 34: Faire correspondre adresse et nom de domaine= | + | |

| − | ==Introduction==

| + | |

| | | | |

| | + | == Principe de l'auto-configuration == |

| | | | |

| − | Cette activité introduit le système de nommage communément appelé le DNS (''Domain Name System''). Nous présenterons les spécifications pour IPv6, les principes de sa mise en œuvre et les recommandations opérationnelles pour l’intégration d’IPv6. Cette activité commence par poser la problématique à résoudre et les principes généraux retenus pour la résolution de noms. Les spécifications du protocole s'attachent à traiter la résolution de noms et la résolution inverse ainsi que les ressources propres à IPv6. Les principes de mise en œuvre du service DNS expliquent la configuration d'un service DNS autonome en IPv6. Enfin, les recommandations opérationnelles pour l’intégration d’IPv6 décrivent les nouveaux problèmes induits par IPv6 et leurs réponses pour y faire face.

| + | La précédente activité a présenté le mécanisme de découverte des voisins permettant à une station connectée à un réseau de récupérer automatiquement les adresses des autres stations du même réseau. C'est la même philosophie qui est mise en oeuvre pour permettre la configuration automatique des paramètres d'une interface réseau. |

| | | | |

| − | ==Concepts de base du DNS==

| + | L'objectif de ce mécanisme est de réduire au maximum l'intervention humaine dans ce processus afin de permettre : |

| | + | * à l'utilisateur d'avoir une connexion au réseau fonctionnelle dès le branchement de l'interface réseau |

| | + | * à l'administrateur de centraliser la configuration sur un seul équipement qui se chargera de les propager aux stations. |

| | | | |

| − | Le DNS est un système de base de données hiérarchique et distribuée. Il gère les correspondances directes, entre les noms de machines (FQDN : ''Fully Qualified Domain Name'') et les adresses IP (IPv4 et/ou IPv6), et les correspondances inverses, entre les adresses IP (IPv4 et/ou IPv6) et les noms de machines.

| + | Les informations nécessaires à la configuration d'une interface sont au minimum : |

| − | Le DNS gère également d’autres informations, par exemple, les informations relatives aux agents de transfert de courrier (Mail eXchanger, MX) ou encore celles relatives aux serveurs de noms (Name Servers, NS), et plus généralement, d’autres informations utiles pour les applications TCP/IP.

| + | * des informations permettant de déterminer l'adresse IP ou la méthode permettant de l'obtenir |

| | + | * la largeur du préfixe IP du réseau afin de déterminer les adresses IP appartenant au même réseau |

| | + | * l'adresse de la passerelle à utiliser pour joindre les adresses qui ne sont pas sur ce réseau |

| | + | * le serveur de noms à utiliser sur ce réseau |

| | | | |

| − | Aujourd’hui, les utilisateurs font principalement référence aux noms de machines. Ces noms sont plus faciles à mémoriser que les adresses, et souvent, reflètent la fonction de la machine. Ainsi, ''www.tpt.example.com'' ou ''ftp.tpt.example.com'' représentent respectivement les noms des serveurs Web et FTP de la société '' tpt.example.com''.

| + | L'administrateur renseigne les informations communes pour un réseau sur un équipement. Les stations se configurant récupèrent ces informations pour déterminer leur configuration spécifique qui sera appliquée sur l'interface. La connexion au réseau sera alors effective pour l'utilisateur. |

| | | | |

| − | Une application qui s’exécute sur un équipement, A, et qui souhaite communiquer avec une autre application s'exécutant sur un équipement distant, B, dont elle ne connaît que le nom, a besoin d'en obtenir l'adresse IP. Sans cette adresse, la communication ne peut en général pas avoir lieu : les machines utilisent le protocole IP pour communiquer et ce protocole n’utilise que les adresses IP.

| + | Ce mécanisme est donc prévu pour les équipements terminaux. Les équipements intermédiaires dans l'infrastructure, comme les routeurs, ne sont pas censés utiliser ce mécanisme et leur configuration est à la charge de l'administrateur. |

| | | | |

| − | ===Nommage « à plat »=== | + | == Mécanismes mis en oeuvre == |

| | | | |

| − | Aux débuts de l'Internet, les adresses IPv4 en usage sont peu nombreuses. Il est donc relativement facile de les stocker dans un fichier centralisé, le fichier ''hosts.txt'' (RFC 608). Les noms doivent aussi être uniques. Un nom utilisé dans une organisation ne peut alors pas l’être dans une autre organisation.

| + | L'auto-configuration se déroule en plusieurs étapes mettant en oeuvre différents mécanismes : |

| − | Chaque responsable de site transmet ses modifications, ajouts et suppressions à un centre de gestion chargé de mettre à jour le fichier central.

| + | * La toute première étape consiste à créer l'adresse lien-local. Une fois l'unicité de cette adresse vérifiée, la machine est en mesure de communiquer avec les autres machines du lien. |

| − | Chacun de ces responsables peut alors télécharger ce fichier, via FTP par exemple, pour mettre à jour les informations de nommage stockées localement (par exemple, le fichier ''/etc/hosts'' pour les systèmes Unix). Un équipement disposant localement d’une version à jour du fichier de nommage peut ainsi communiquer avec toutes les machines connues dans ce fichier.

| + | * La machine doit ensuite acquérir les informations commune au réseau, ainsi que la politique de configuration de l'adresse IP. Ces informations sont transmises par le routeur. S'il y a un routeur sur le lien, la machine doit appliquer la méthode indiquée par le message d'annonce de routeurs, à savoir : |

| − | Dès le début des années 80, la croissance exponentielle du nombre de noms et d'adresses IP utilisées et le besoin de plus en plus fréquent de renuméroter les équipements ont rendu le choix des noms, leur mise à jour et la mémorisation des adresses dans ce fichier central de plus en plus difficile, voire impossible dans des délais raisonnables. Ce système a donc été abandonné au profit du système de nommage.

| + | ** l'auto-configuration sans état, |

| | + | ** l'auto-configuration avec état. |

| | + | Note: En l'absence de routeur sur le lien, la machine doit essayer d'acquérir l'adresse unicast globale par la méthode d'auto-configuration avec état. Si la tentative échoue, c'est terminé. Les communications se feront uniquement sur le lien avec l'adresse lien-local. La machine n'a pas une adresse avec une portée qui l'autorise à communiquer avec des machines autres que celles du lien. |

| | + | * Les informations transmises par le routeur permettent de plus à la station de configurer sa table de routage. |

| | + | * Enfin, toujours en fonction de la politique de configuration, la station va récupérer d'autres informations nécessaire à la configuration, dont notamment le serveur de noms. |

| | | | |

| − | ===Caractéristiques du système de noms de domaine=== | + | === La création de l'adresse lien-local === |

| | + | À l'initialisation de son interface, la station construit un identifiant pour l'interface qui doit être unique sur le lien. Cet identifiant utilise l'adresse EUI-64. Le principe de base de la création d'adresse unicast IPv6, tel que vu dans la première séquence, est de compléter un préfixe réseau avec l'identifiant. L'adresse lien-local est donc créée en prenant le préfixe lien-local (<tt>FE80::/64</tt>) standardisé pour cet usage. |

| | | | |

| − | Paul Mockapetris, de l'Université de Californie, conçoit le système de nommage, DNS en 1983. Il en écrit la première mise en œuvre, à la demande de Jon Postel. Jon postel est un informaticien américain, un des principaux contributeurs à la création de l’Internet. Il a été l’éditeur des RFC (''Request For Comments''). Il est notamment célèbre pour être l'auteur de cette phrase : «''Be liberal in what you accept, and conservative in what you send''».

| + | L'adresse ainsi constituée est encore interdite d'usage. Elle possède un état provisoire car la machine doit vérifier l'unicité de cette adresse sur le lien au moyen de la procédure de détection d'adresse dupliquée, présentée dans l'activité précédente. Si la station détermine l'adresse lien-local n'est pas unique, l'auto-configuration s'arrête et une intervention manuelle est nécessaire. |

| | | | |

| − | Le DNS est initialement un service de résolution, de mise à jour et d’enregistrement des correspondances directes, nom-adresse et des correspondances inverses, adresse-nom. Il fournit aux utilisateurs, quelle que soit leur localisation, l’adresse IP associée à un nom de domaine. Il distribue, de plus, la responsabilité de la mise à jour des informations de nommage sur chaque site et met en place un système coopératif d’accès aux informations de nommage.

| + | Une fois que l'assurance sur l'unicité de l'adresse lien-local est obtenue, l'adresse provisoire devient une adresse valide pour l'interface. La première phase de l'auto-configuration est achevée. |

| − | Petit à petit, le DNS s'impose comme infrastructure critique pour l'ensemble des applications TCP/IP classiques comme le mail, le web, le transfert de fichier et la connexion à distance. Ce système est donc : hiérarchique, réparti, robuste et extensible.

| + | |

| | | | |

| − | * <b>Hiérarchique.</b> Le système de nommage, utilise un système de nommage hiérarchique pour garantir l’unicité des noms. Le système de nommage hiérarchique utilise une structure d'arbre. Un arbre est un graphe sans cycle, c'est-à-dire un ensemble de nœuds reliés par des arcs tel qu’il n’existe qu’un seul chemin reliant la racine de l’arbre à chacune de ses feuilles. Un arbre, à son plus haut niveau, se compose d’une racine et d’un ensemble de nœud « fils ». Chaque fils, dans l’arbre, est relié à son père par un arc. Chaque fils, au second niveau, possède à son tour ses propres fils. Et ainsi de suite jusqu’aux feuilles de l’arbre. Une feuille de l’arbre est un nœud qui n’a pas de fils. Le nommage hiérarchique associe un nom à chaque nœud d’un arbre : l’arbre de nommage. Un domaine correspond à un nœud dans l’arbre de nommage. Chaque nœud, sauf la racine, a un nom. Le nom d’un domaine est alors défini comme la succession des noms des nœuds qui, dans l’arbre de nommage, conduisent de ce nœud à la racine de l’arbre de nommage. Comme un arbre ne contient pas de cycle, chaque nœud n’est accessible que par un seul chemin. Par conséquent dans un arbre de nommage, les noms de domaines sont uniques.

| + | === La fourniture des paramètres communs au réseau === |

| | | | |

| − | [[Image:MOOC_Act34_figBJ-1.png|666px|thumb|center|Arbre de nommage]]

| + | La seconde étape de l'auto-configuration consiste pour la station qui se configure à récupérer les informations communes au réseau qui sont fixées par l'administrateur. Ces informations sont localisées sur le (ou les) routeur(s) du réseau, équipement sous la responsabilité de l'administrateur et qui sera en charge de les propager aux stations. |

| | | | |

| − | Figure 1. Arbre de nommage. Le nommage se fait, soit en fonction du secteur d’activité, soit en fonction du code pays (ISO). Deux sous-arbres sont dédiées à la résolution inverse : ''in-addr'' pour IPv4 et ''ip6'' pour IPv6.

| + | La transmission de ces informations est assurée par un échange de messages ICMPv6 : |

| − | * <b>Réparti.</b> Nul n’est mieux placé que le responsable du nommage dans un domaine (de responsabilité administrative), par exemple, celui d’une société, pour gérer les ajouts, modifications, suppressions dans le sous-arbre de nommage de cette société. Chaque responsable du nommage gère le nommage dans sa société. Il produit donc une base locale de nommage. Reste ensuite à partager ces informations pour les mettre à disposition des utilisateurs du réseau. | + | * un message de sollicitation d'un routeur (Router Solicitation, ICMP <tt>type</tt> 133) envoyé par la station qui se configure |

| − | * <b>Robuste</b>. Aujourd’hui, tout le fonctionnement de l’internet dépend du bon fonctionnement du système de nommage. D’un point de vue pratique, s’il n’existe qu’un seul serveur officiel pour un domaine, le service de nommage devient indisponible si ce serveur tombe en panne ou est arrêté. C’est pourquoi au moins deux serveurs, situés sur des sites géographiquement distincts et indépendants, sont nécessaires pour chaque zone de nommage (zone DNS). Ceci assure à la fois une meilleure disponibilité et un meilleur équilibrage de charge.

| + | * un message d'annonce de routeur (Router Advertisment, ICMP <tt>type</tt> 134) envoyé par le routeur en réponse à la sollicitation d'une station, mais aussi périodiquement sur le réseau. |

| − | **''Disponibilité''. La probabilité d’occurrence simultanée d’une panne catastrophique (avec perte des données) sur les deux sites est faible, plus faible en tout cas que s’il n’y a qu’un seul serveur. Si un des deux serveurs tombe en panne, l’autre continue de fournir le service. Cette probabilité de panne est encore réduite s'il existe plus de deux sites hébergeant des serveurs de noms secondaires. | + | |

| − | ** ''Equilibrage de charge''. Lorsque ces deux serveurs sont opérationnels, un client peut, par exemple, interroger simultanément les deux serveurs pour déterminer celui des deux qui est le moins sollicité et utiliser préférentiellement ses services. En cas de non réponse du serveur choisi, le client peut interroger l’autre serveur pour obtenir les réponses à ses questions. En pratique, les demandes des différents clients se répartissent sur les différents serveurs de noms. Et si deux serveurs ne peuvent supporter la charge, il suffit d’en ajouter d’autres.

| + | |

| | | | |

| − | * <b>Extensible.</b> La structure d'arbre est extensible (scalable). Pour ajouter un nom, il suffit, dans l’arbre de nommage, entre la racine et les feuilles, d’ajouter un nœud et toute sa descendance et de relier ce nœud à un père, en vérifiant que ce père n’a pas deux fils de même nom.

| + | [[File:MOOC_Act32_Fig1.png|666px]] |

| − | Ainsi, si l’on considère une nouvelle société dont le nom de domaine est ''société1.com''. Déclarer cette société dans le système de nommage revient à ajouter un fils : ''société1'' sous le nœud père, ''com'', lequel est lui-même fils de «. » (point), la racine (sans nom) de l’arbre de nommage.

| + | |

| | | | |

| − | [[Image:MOOC_Act34_figBJ-2.png|666px|thumb|center|Extension de l'arbre de nommage]]

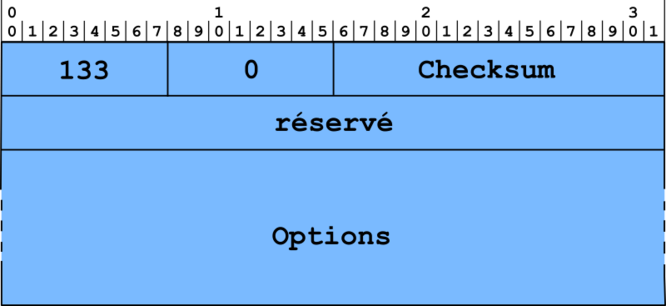

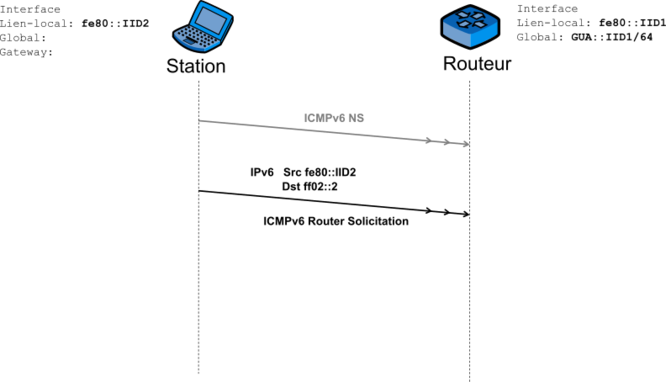

| + | Le message de sollicitation d'un routeur (cf. figure Format des paquets de sollicitation du routeur) est émis par la station qui se configure afin d'obtenir les informations du routeur. Ce message est envoyé à destination de l'adresse IPv6 de multicast réservée aux routeurs sur le même lien <tt>ff02::2</tt>. |

| | | | |

| − | L’idée, simple, mais géniale, a été de concevoir un système client-serveur pour cela.

| + | [[File:MOOC_Act32_Fig2.png|666px]] |

| − | Un serveur DNS est associé à chaque nœud de l’arbre de nommage. En fait, pour des raisons administratives, l’espace de nommage est partitionné en zones.

| + | |

| | | | |

| − | Chaque zone commence au niveau d’un nœud (un domaine) et s’arrête aux nœuds de l’arbre de nommage qui correspondent à d’autres zones. Une zone correspond donc à l’ensemble des domaines (nœuds de l’arbre de nommage) relevant d’une même responsabilité administrative. Un serveur de nommage officiel gère les données d’une zone. Si, comme c’est possible dans certains cas, l’arbre de nommage est très profond, nous verrons que plusieurs serveurs DNS distincts peuvent être regroupés sur une même machine physique. Un serveur DNS peut gérer officiellement plusieurs zones en étant primaire pour une zone et secondaire pour différentes autres zones par exemple. Ces regroupements réduisent la profondeur de la hiérarchie de serveurs DNS, ce qui permet d’en accélérer le balayage.

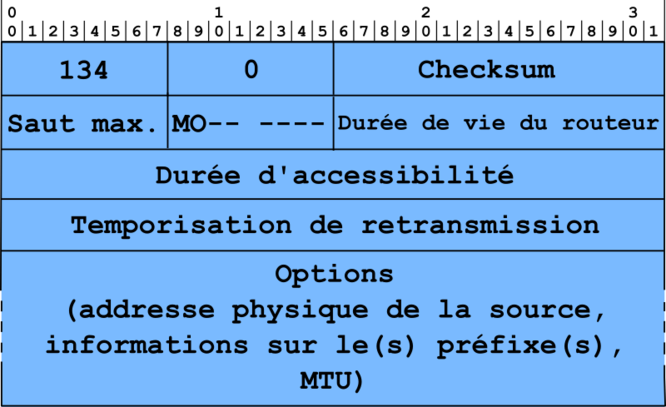

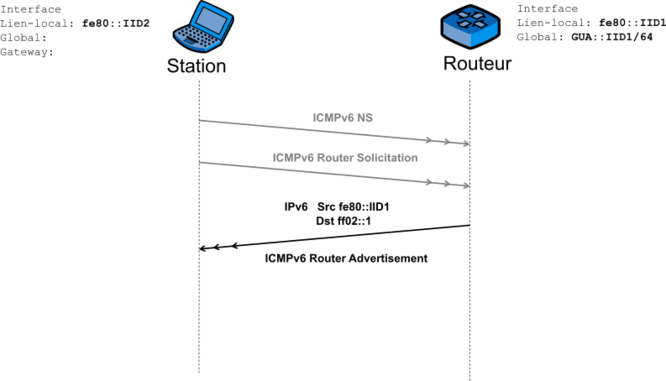

| + | Le message d'annonce de routeur (cf. figure Format des paquets d'annonce du routeur) est émis périodiquement par les routeurs ou en réponse à un message de sollicitation d'un routeur par un équipement. Le champ adresse source contient l'adresse locale au lien du routeur, le champ destination contient soit l'adresse de l'équipement qui a émis la sollicitation, soit l'adresse de toutes les stations (<tt>ff02::01</tt>). |

| − | Les serveurs DNS sont reliés les uns aux autres par un chaînage double : chaque père connaît chacun de ses fils, et chaque fils connaît son père.

| + | |

| | | | |

| − | [[Image:MOOC_Act34_figBJ-4.png|666px|thumb|center|Réduction de la profondeur de la hiérarchie de serveurs : avant après]]

| + | Ce dernier message est primordial dans le fonctionnement d'un réseau IPv6, car en plus de délivrer les informations nécessaires à l'auto-configuration, il notifie régulièrement auprès des stations de la présence du (ou des) routeur(s) afin de confirmer le bon fonctionnement de leur connexion. |

| | | | |

| − | Les clients du service de nommage ne se trouvent qu’au niveau des feuilles de l’arbre de nommage. Plus précisément, il n’y a qu’un client du service de nommage par machine, le résolveur. Cela signifie que toutes les applications qui s’exécutent sur une machine et qui doivent résoudre un nom sollicitent le seul et unique client DNS de cette machine, le résolveur.

| + | Ce message contient un ensemble l'information propre au routeur et à la politique de configuration du réseau, puis ensuite un ensemble d'options en fonction de la politique de configuration. Parmi les information propre au routeur, le champ <tt>durée de vie du routeur</tt> donne, en secondes, la période pendant laquelle l'équipement annonçant effectuera les fonctions de routeur par défaut. |

| | | | |

| − | ===Principe de fonctionnement du service DNS===

| + | Le champ <tt>durée d'accessibilité</tt> indique la durée en millisecondes pendant laquelle une information de ce message contenue dans le cache de la station peut être considérée comme valide (par exemple, la table de correspondance entre adresse IPv6 et adresse physique). Au bout de cette période, un message de détection d'inaccessibilité (<tt>Neighbor Sollicitation</tt>) est émis pour vérifier la pertinence de l'information. |

| | | | |

| − | Chacune des applications d’une machine s’adresse au résolveur unique de cette machine (stub resolver) et lui demande des informations associées à des noms de domaines, comme des adresses IP, des relais de messagerie (enregistrement de type MX) ou des serveurs de noms (enregistrement de type NS).

| + | Le champ <tt>temporisation de retransmission</tt> donne en millisecondes la période entre deux émissions non sollicitées de ce message. Il sert aux autres équipements pour détecter une inaccessibilité du routeur. |

| | | | |

| − | Initialement, le résolveur de la machine locale interroge successivement chacun des serveurs (résolution itérative), jusqu’à ce qu’il s’adresse au serveur officiel du domaine concerné. Le résolveur de chaque machine gère donc localement un cache des informations de nommage. Cela accélère le traitement des requêtes ultérieures, mais s’accompagne d’une réplication potentielle des mêmes informations au niveau de chaque machine.

| + | La politique de configuration, qui doit indiquer à la station qui se configure les mécanismes à utilsier, est définie par 2 bits du message d'annonce de routeur. Le bit <tt>M</tt> (''Managed address configuration'') mis à 1 indique que l'équipement ne doit pas construire lui-même l'adresse à partir de son identifiant d'interface et des préfixes éventuellement reçus en option du même message. Il doit explicitement demander son adresse auprès d'un serveur d'adresses et donc utiliser la configuration avec état de l'adresse IP. Si ce bit est à 0, alors le mécanisme de configuration sans état doit être utilisé. Le bit <tt>O</tt> (''Other stateful configuration'') mis à 1 indique que la station doit interroger le serveur de configuration pour obtenir des paramètres autre que l'adresse. |

| | | | |

| − | Le résolveur est une application commune à toutes les applications d’une machine. Il est souvent implémenté sous la forme d’une bibliothèque de procédures. Pour l’utiliser, les programmes d’application invoquent les procédures de la bibliothèque.

| + | === L'auto-configuration sans état de l'adresse IP === |

| | | | |

| − | Aujourd’hui, pour optimiser le fonctionnement du système de nommage, les résolveurs fonctionnent en mode récursif. Ils s’adressent à un serveur DNS local et lui demandent de leur fournir les informations de nommage demandées. Ils ne gèrent alors plus de cache local. Ce dernier est mutualisé au niveau du serveur DNS local.

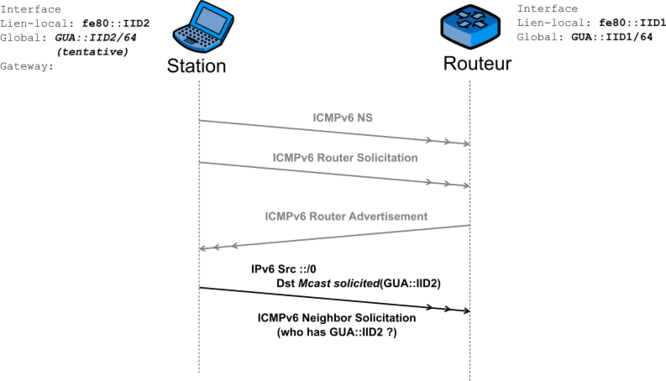

| + | Le principe de base de l'auto-configuration sans état de l'adresse IP est qu'une machine génère son adresse IPv6 à partir d'informations locales et d'informations fournies par le routeur. Le routeur fournit à la machine les informations sur le préfixe utilisé sur ce réseau au moyen d'une option incluse dans le message d'annonce de routeur. |

| | | | |

| − | [[Image:MOOC_Act34_figBJ-5.png|666px|thumb|center|Relations entre les applications d'une machine, le résolveur et le serveur DNS local.]] | + | [[File:MOOC_Act32_Fig3.png|666px]] |

| | | | |

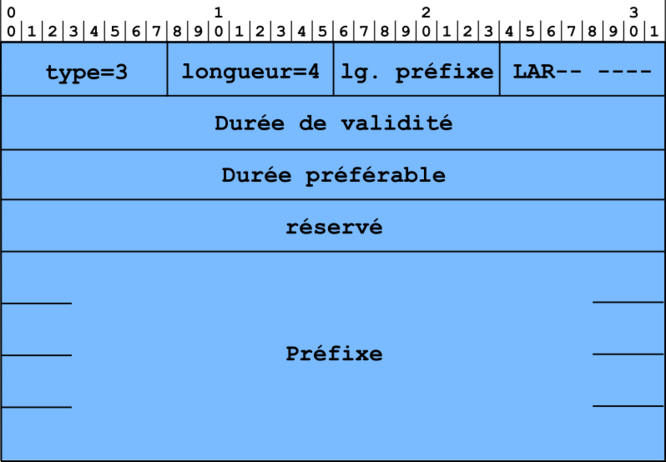

| − | Le serveur DNS local supporte la récursivité, c'est-à-dire qu’il accepte des demandes de résolution récursives de la part de ses clients. La résolution itérative des requêtes des clients est alors déportée au niveau du serveur DNS local. | + | Cette option contient les informations sur le préfixe pour permettre une configuration automatique des équipements. Le champ type vaut 3 et le champ longueur vaut 4. La figure Format de l'option information sur le préfixe donne le format de l'option : |

| | | | |

| − | Le serveur DNS local résout un nom de façon très simple : il commence par s’adresser à son serveur DNS père et lui demande « Pourrais-tu me fournir l’adresse (ou les adresses) associées à ce nom ? ». | + | * Le champ <tt>lg.préfixe</tt> indique combien de bits sont significatifs pour le préfixe annoncé dans un champ suivant. |

| | + | * Le bit <tt>L</tt> indique, quand il est à 1, que le préfixe permet d'indiquer que tous les autres équipements partageant le même préfixe sont sur le même lien. L'émetteur peut donc directement les joindre. Dans le cas contraire, l'équipement émet le paquet vers le routeur. Si ce dernier sait que l'équipement émetteur peut joindre directement le destinataire, il émettra un message ICMPv6 d'indication de redirection. |

| | + | * Le bit <tt>A</tt> indique, quand il est à 1, que le préfixe annoncé peut être utilisé pour construire l'adresse de l'équipement. |

| | + | * Le bit <tt>R</tt>, indique, quand il est à 1, que le champ préfixe contient l'adresse globale d'un routeur «agent mère». Les bits de poids fort peuvent toujours être utilisés pour construire un préfixe. |

| | + | * Le champ durée de validité indique en secondes la durée pendant laquelle le préfixe est valide. |

| | + | * Le champ durée préférable indique la durée en secondes pendant laquelle une adresse construite avec le protocole de configuration sans état demeure «préférable». |

| | | | |

| − | Le serveur DNS père peut, soit disposer de la réponse et il la fournit alors au serveur DNS local, soit ignorer la réponse, et dans ce cas, il demande au serveur DNS local de s’adresser au serveur DNS grand-père. Il fournit alors au serveur DNS local, son client, le nom et l’adresse IP du grand-père.

| + | Pour ces deux champs, une valeur de <tt>0xffffffff</tt> représente une durée infinie. Ces champs peuvent servir dans la phase de passage d'un fournisseur d'accès à un autre ; c'est-à-dire d'un préfixe à un autre. |

| | + | * Le champ réservé permet d'aligner le préfixe sur une frontière de mot de 64 bits. |

| | + | * Le champ préfixe contient la valeur de préfixe annoncé sur le lien. Pour maintenir un alignement sur 64 bits pour le reste des données du paquet, ce champ a une longueur fixe de 128 bits. |

| | | | |

| − | Le serveur DNS local enregistre alors ces informations dans sa mémoire cache. Il interroge alors le serveur grand-père à qui il repose la même question.

| + | Comme pour la création de l'adresse lien-local, l'adresse unicast globale est obtenue en concaténant le préfixe avec l'identifiant de l'interface. Le préfixe provient ici du message d'annonce de routeurs et plus précisément de l'option «information sur le préfixe». Pour construire sont adresse, la station est ensuite libre de choisir l'identifiant d'interface créé à partir de l'adresse MAC ou généré selon un autre principe comme le tirage aléatoire. Profitant de la souplesse offerte par IPv6, la station peut de plus créer autant d'adresses qu'elle souhaite. |

| | | | |

| − | Ce processus se répète jusqu’à ce que le client pose la question au serveur DNS racine de l’arbre.

| + | Les valeurs de durée préférable et de durée de validité contrôle le cycle de vie des adresses créées. Une fois le temps indiqué par la durée préférable écoulé depuis la réception du message d'annonce d'un routeur, l'adresse créé à partir du préfixe concerné passera de l'état préféré à l'état déprécié. Une fois le temps indiqué par la durée de validité écoulé depuis la réception du message d'annonce d'un routeur, l'adresse passera de l'état préféré ou déprécié à l'état invalide. Des messages d'annonces avec des valeurs spécifiques peuvent permettre par exemple de contrôler l'utilisation par les stations d'adresses construites à partir de certains préfixes. |

| | | | |

| − | [[Image:MOOC_Act34_figBJ-6.png|666px|thumb|center|Résolution itérative non optimisée depuis un serveur local]]

| + | === L'auto-configuration avec état de l'adresse IP === |

| | | | |

| − | Notez qu’une optimisation du système consiste à ce que le serveur DNS local interroge directement la racine de l’arbre lorsque son serveur DNS père ne dispose pas des informations de nommage demandées.

| + | Cette méthode de configuration d'adresse repose sur la présence d'un serveur d'adresse contenant une base d'adresses IP disponibles sur le réseau, serveur que la station va solliciter en utilisant le protocole DHCPv6, présenté dans l'activité suivante. |

| | | | |

| − | [[Image:MOOC_Act34_figBJ-7.png|666px|thumb|center|Résolution itérative optimisée depuis un serveur local]]

| + | Une station recevant un message d'annonce de routeur est donc supposé initier un dialogue avec un serveur DHCPv6 si ce message présent le bit <tt>M</tt> avec pour valeur 1. Mais ce comportement tel que prévu dans les standards n'est pas entièrement mis en oeuvre dans les systèmes d'exploitation actuel, et il est très souvent nécessaire d'expliciter l'usage de DHCPv6 à la station, alors que cette information est fournie par le réseau. |

| | | | |

| − | Pour des raisons évidentes de répartition de charge, les serveurs racines sont répliqués. Leurs noms et adresses sont enregistrés dans le fichier ''db.root''.

| + | === La configuration de la table de routage === |

| | | | |

| − | Le serveur DNS local enregistre le contenu de ce fichier dans une partie réservée de la mémoire cache, lorsqu’il démarre. Il dispose ainsi des noms et adresses de chacun des serveurs DNS racine.

| + | En IPv6 seuls les routeurs utilisent des protocoles de routage pour définir leurs tables de routage. Le routage des autres machines repose sur la notion de route pour le lien et de route par défaut. |

| | | | |

| − | Un serveur racine connaît chacun de ses fils. Il ne dispose localement d’aucune information de nommage. Il n’enregistre également pas d'information de nommage dans une mémoire cache. En revanche, en fonction du nom de domaine à résoudre, il sait lequel de ses fils, soit gère la correspondance, soit sait qui la gère. Il fournit donc cette information au serveur DNS local.

| + | La route vers les adresses du même lien est construite à partir des informations présentes dans l'option concernant ce préfixe réseau. En partant du préfixe ainsi que de la longueur du préfixe, la station peut déterminer les bits communs aux adresses IP connectées au même lien. L'acheminement des paquets à destination de ces adresses ne nécessitera pas la passerelle par défaut. Le noeud destinataire étant alors sur le même lien, l'adresse de niveau liaison (par exemple adresse Ethernet) sera récupérée par le protocole de découverte des voisins. |

| | | | |

| − | Notre serveur DNS local s’adresse donc successivement au serveur DNS fils, puis au serveur DNS petit-fils du serveur DNS racine. Il finit par adresser sa demande au serveur DNS officiel qui gère les informations de nommage recherchées.

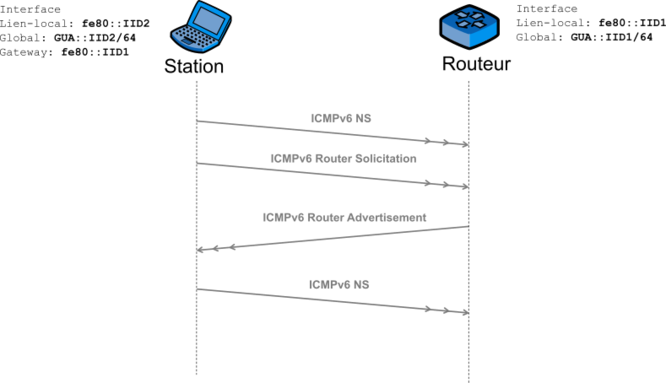

| + | La route par défaut, utilisée pour atteindre le reste de l'Internet à travers le routeur du lien, est configurée grâce à l'adresse lien-local contenue dans le champs source du message d'annonce de routeur. L'adresse physique de cet équipement est de plus contenue dans une des options du message. La station émettant un paquet vers une machine à l'extérieur du réseau utilisera donc cette adresse comme premier saut pour l'acheminement du paquet. |

| | | | |

| − | Le serveur DNS officiel concerné fournit donc ces informations de nommage au serveur DNS local. Celui-ci les enregistre dans sa mémoire cache et les transmet au résolveur à l’origine de la demande. Le résolveur fournit les informations de nommage à l’application à l’origine de la demande.

| + | === La découverte de la liste de serveurs DNS récursifs === |

| | + | L'auto-configuration IPv6 sans état, telle que spécifiée par l'IETF dans le RFC 4862, n'a pas prévu de mécanisme de découverte automatique de la liste des serveurs DNS récursifs (cache). En revanche, il était prévu que ces informations complémentaires soient fournies par l'auto-configuration avec état. Les spécifications du protocole d'auto-configuration avec état par DHCPv6, ont mis longtemps (six ans environ) à passer en RFC (RFC 3315) et le besoin de découverte des serveurs DNS récursifs s'est accentué davantage. En effet, afin de renforcer le déploiement d'IPv6, la communauté IPv6 s'était vite trouvée dans l'urgence de mettre en oeuvre un mécanisme de découverte automatique du DNS avec ou sans DHCPv6 (qui était justement près de sortir). |

| | | | |

| − | <!--

| + | Trois propositions ont ainsi vu le jour dans le cadre des travaux les groupes « ipv6 », « dhc » et « dnsop » de l'IETF. C'est le groupe dnsop qui a pris en charge les débats sur ces propositions. Les co-auteurs de ces trois propositions ont conjointement rédigé un document synthétique (RFC 4339) décrivant pour chaque technique le fonctionnement ainsi que les scénarios d'utilisation. Ce document donne également des recommandations pratiques quant à la solution ou à la combinaison de solutions à adopter en fonction de l'environnement technique dans lequel se trouvent les équipements à configurer. |

| − | TO DO insérer la figure résolution itérative optimisée depuis un serveur local.

| + | |

| − | -->

| + | |

| | | | |

| − | Notez que le serveur DNS local, à chaque étape de la résolution itérative, enregistre dans sa mémoire cache les nom et adresse de chaque serveur DNS interrogé ainsi que les réponses des différents serveurs DNS officiels. Il mutualise donc les informations de nommage pour toutes les machines qui utilisent ses services.

| + | Voici maintenant un résumé des trois propositions : |

| | | | |

| − | Le serveur DNS local, si un résolveur lui pose une question déjà posée par un autre résolveur, fournit immédiatement la réponse à partir de sa mémoire cache lorsquque cette information est valide et s’y trouve.

| + | * '''Proposition 1 : mécanisme à base de DHCP''' : deux solutions légèrement différentes ont été proposées. Elles proposent toutes les deux d'utiliser la même option « DHCPv6 DNS Recursive Name Server » spécifiée dans le RFC 3646 : |

| | + | ** découverte via un serveur DHCPv6 complet (RFC 3315 : c'est-à-dire qui alloue dynamiquement les adresses IPv6 ; |

| | + | ** découverte du DNS via un serveur DHCPv6-lite (RFC 3736) : celui-ci n'alloue pas d'adresses IPv6 mais il est simplement chargé d'informer les clients des différents paramètres à utiliser (DNS récursif, serveur NTP, serveur d'impression, ...) ; |

| | + | ** Dans les deux cas, si l'équipement est en double pile et s'il est configuré à la fois avec DHCPv4 (pour IPv4) et avec DHCPv6 (pour IPv6), il faut définir une politique d'arbitrage entre les deux listes de serveurs DNS récursifs obtenues si celles-ci sont incohérentes ; |

| | + | * '''Proposition 2 : mécanisme à base d'annonce de routeur (RA)''': cette proposition, spécifié dans le RFC 6106 et appelé ND RDNSS, apporte un complément à l'auto-configuration sans état (RFC 4862) et consiste à surcharger l'annonce du routeur, en tant que message de la découverte des voisins (RFC 4861) par l'information DNS nécessaire. Ce mécanisme est |

| | + | * '''Proposition 3, mécanisme à base d'adresses anycast bien connues''' (''Well-known anycast addresses'') : des adresses IPv4 et IPv6 anycast qui seraient connues par tous les clients et pré-configurées automatiquement par le logiciel d'installation du système d'exploitation de l'équipement. Cette proposition semble avoir été abandonnée et n'a pas été reprise dans un autre document de spécification. |

| | | | |

| − | Si la question concerne le serveur DNS officiel, déjà connu, d’un domaine, le serveur DNS local contacte directement le serveur DNS concerné.

| + | L'information du support des mécanismes DHCPv6 et ND RDNSS dans les différents système d'exploitation est actualisé sur [http://en.wikipedia.org/wiki/Comparison_of_IPv6_support_in_operating_systems cette page Wikipedia]. |

| | | | |

| − | Les informations enregistrées dans la mémoire cache du serveur DNS local ont une durée de vie limitée.

| + | == Exemple de configuration automatique == |

| | | | |

| − | Lorsque les informations de nommage présentes dans la mémoire cache ne sont plus valides, le serveur DNS local ne peut les utiliser pour fournir des réponses aux applications. Il redemande alors directement cette information au serveur DNS officiel du domaine concerné.

| + | Nous allons illustrer ici les différentes étapes de l'auto-configuration et les messages échangés entre la station et le routeur du lien. |

| | | | |

| − | Notez que dans tous ces cas, le traitement des demandes d'information de nommage est accéléré.

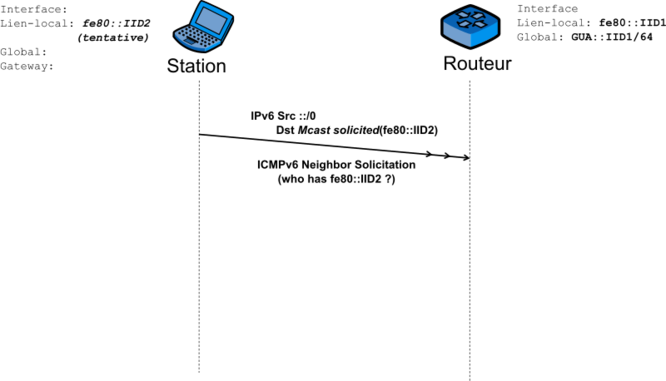

| + | Au préalable au rattachement de la station au réseau, le routeur du lien est configuré avec le préfixe IPv6 à utiliser sur ce lien. La station, à l'activation de l'interface réseau, crée une adresse lien-local provisoire à partir de l'adresse matérielle de celle-ci. |

| | | | |

| − | ===Serveurs de noms primaires et secondaires===

| + | [[File:MOOC_Act32_Fig4_0.png|666px]] |

| | | | |

| − | Le système DNS distingue, pour une zone donnée, deux types de serveurs de noms : primaire et secondaires.

| + | Mais cette adresse est provisoire. Afin de vérifier si cette adresse est unique, la station débute l'algorithme de détection d'adresse dupliquée (DAD), . Comme décrit dans l'activité précédente, elle émet un message de sollicitation d'un voisin à l'adresse multicast sollicité associée à son adresse provisoire. Son adresse de source est indéterminée car son état est encore provisoire pour le moment et ne sert que pour la réception. L'adresse dont l'unicité est vérifiée est placée dans le champ cible. |

| | | | |

| − | Notez tout d’abord que les serveurs de noms primaire et secondaires pour une zone donnée sont tous des serveurs officiels pour cette zone.

| + | [[File:MOOC_Act32_Fig4_1.png|666px]] |

| | | | |

| − | Le serveur DNS primaire est le serveur sur lequel l’administrateur du réseau effectue les mises à jour des informations de nommage. Il dispose de fichiers de nommage (les données de zone) enregistrés dans une mémoire locale non volatile. Un serveur DNS primaire peut, par défaut, synchroniser au plus 10 serveurs DNS secondaires.

| |

| | | | |

| − | Le numéro de version de chacun des fichiers de zone du serveur DNS primaire change, soit à chaque modification faite par l’administrateur du réseau, soit à l’expiration d’un certain délai, en cas de mise à jour dynamique, lorsque les mises à jour sont nombreuses.

| + | Ethernet Src : '''8:0:20:a:aa:6d''' Dst : '''33:33:ff:a:aa:6d''' Type : 0x86dd |

| − | | + | IPv6 |

| − | [[Image:MOOC_Act34_figBJ-8.png|666px|thumb|center|Mise à jour d'un serveur DNS primaire par l'administrateur du réseau]]

| + | Version : 6 Priorité : 0xf0 Label: 000000 |

| − | | + | Longueur : 24 octets (0x0018) Protocole : 58 (0x3a, ICMPv6) |

| − | Les serveurs DNS secondaires sont des serveurs de nommage qui acquièrent leurs informations de nommage, soit depuis le serveur DNS primaire, soit depuis un autre serveur DNS secondaire déjà synchronisé, à l’aide d’un protocole de transfert de fichier, par exemple.

| + | Nombre de sauts : 255 (0x0ff) |

| − | | + | Source : :: |

| − | Un serveur DNS secondaire, par exemple de premier niveau, peut jouer le rôle de serveur DNS primaire pour la synchronisation d’un serveur DNS secondaire, de second niveau.

| + | Desti. : '''ff02::1:ff0a:aa6d''' (multicast sollicité associé à l'adresse cible) |

| − | | + | ICMPv6 |

| − | Notez qu’un serveur DNS secondaire est synchronisé si le numéro de version de chacun de ses fichiers de zone est identique à ceux de chacun des fichiers de zone du serveur DNS primaire.

| + | Type : '''135''' (0x87, Sollicitation d'un voisin) Code : 0 Checksum : 0xfe37 |

| − | | + | cible : '''fe80::0a00:20ff:fe0a:aa6d''' (lien-local) |

| − | L’administrateur du réseau ne gère les mises à jour du système de nommage qu’au niveau des fichiers de zone du serveur DNS primaire. Il incrémente le numéro de version d’un fichier de zone à chaque modification. Il déclenche la prise en compte des modifications en redémarrant le serveur DNS primaire ou en le réinitialisant.

| + | |

| − | | + | |

| − | ''Redémarage''. Le serveur DNS primaire relit son fichier de configuration et ses fichiers de zone et les charge en mémoire RAM : Random Access Memory. Il n'utilise ensuite que les informations disponibles en RAM. | + | |

| − | | + | |

| − | ''Réinitialisation''. Le serveur DNS primaire ne relit que ses fichiers de zone et les charge en mémoire RAM : Random Access Memory. Il n'utilise ensuite que les informations disponibles en RAM. | + | |

| − | | + | |

| − | Il configure le mode de déclenchement de la synchronisation des serveurs DNS secondaires : soit à l’initiative du serveur DNS primaire (notification), soit à l’initiative des serveurs DNS secondaires (interrogation).

| + | |

| − | | + | |

| − | <b>Notification</b>. Lorsque la synchronisation se fait à l’initiative du serveur DNS primaire, ce dernier envoie le nouveau numéro de version de ses fichiers de zone à tous les serveurs DNS secondaires. Tous les serveurs DNS secondaires tentent alors de se synchroniser. La synchronisation peut s’effectuer à partir du seul serveur DNS primaire ou également s’effectuer à partir de serveurs DNS secondaires déjà synchronisés.

| + | |

| − | | + | |

| − | [[Image:MOOC_Act34_figBJ-9.png|666px|thumb|center|Notification d'un changement de version de base de nommage par le serveur DNS primaire]]

| + | |

| − | | + | |

| − | ''Synchronisation à partir du seul serveur DNS primaire''. Dix serveurs DNS secondaires, au plus par défaut, peuvent immédiatement établir une session de synchronisation avec le serveur DNS primaire. | + | |

| − | | + | |

| − | Les autres serveurs DNS secondaires attendent pendant un temps supérieur ou égal au délai de synchronisation des serveurs DNS secondaires.

| + | |

| − | | + | |

| − | Lorsque les dix premiers serveurs DNS secondaires sont synchronisés, une deuxième vague de 10 serveurs DNS secondaires peut éventuellement démarrer sa synchronisation à partir du serveur DNS primaire.

| + | |

| − | | + | |

| − | Les serveurs DNS secondaires qui n’ont pas pu établir de session de synchronisation avec le serveur DNS primaire attendent.

| + | |

| − | | + | |

| − | Ce processus continue jusqu’à ce que tous les serveurs DNS secondaires soient synchronisés.

| + | |

| − | | + | |

| − | Dans ce processus, les serveurs DNS secondaires se synchronisent 10 par 10, ce qui peut durer longtemps lorsqu’ils sont nombreux.

| + | |

| − | | + | |

| − | [[Image:MOOC_Act34_figBJ-10.png|666px|thumb|center|Mise à jour des serveurs DNS secondaires depuis le serveur DNS primaire]]

| + | |

| − | | + | |

| − | ''Synchronisation à partir du serveur DNS primaire et des serveurs DNS secondaires déjà synchronisés''. Dans ce cas, l’administrateur du réseau peut avoir configuré chacun des serveurs DNS secondaires synchronisés pour qu’ils notifient leur changement de numéro de version de fichiers de zone à 10 serveurs DNS secondaires de deuxième niveau. | + | |

| − | | + | |

| − | Ainsi dans les domaines de très grande taille où un grand nombre de serveurs DNS secondaires existe, tous ne peuvent alors pas, en pratique, se synchroniser à partir du seul serveur DNS primaire. La synchronisation 10 par 10 de ces serveurs DNS secondaires prendrait trop de temps.

| + | |

| − | | + | |

| − | Pour accélérer la synchronisation. Une fois les dix premiers serveurs DNS secondaires synchronisés, le serveur DNS primaire et chacun de ces dix serveurs DNS secondaires synchronisés peuvent à leur tour prendre en charge 10 serveurs DNS secondaires, soit 110 serveurs DNS secondaires. Et si cela ne suffit pas, les serveurs DNS secondaires synchronisés lors des première et seconde vagues de synchronisation permettent la synchronisation d’une troisième vague de 1210 serveurs DNS secondaires ((1+10+110)*10=1210).

| + | |

| − | | + | |

| − | [[Image:MOOC_Act34_figBJ-6.png|666px|thumb|center|Mise à jour des serveurs DNS secondaires depuis le serveur DNS primaire et les serveurs secondaires déjà synchronisés]]

| + | |

| − | | + | |

| − | Notez que de cette façon, la synchronisation d’un grand nombre de serveurs DNS secondaires est possible rapidement.

| + | |

| − | | + | |

| − | Cependant, dans la mesure où un grand nombre de serveurs DNS secondaires se synchronisent simultanément. Une quantité éventuellement importante de bande passante du réseau risque d’être indisponible pendant la phase de synchronisation des serveurs DNS secondaires. Ceci explique la limitation à 10 par défaut du nombre de synchronisations simultanées autorisées au niveau d’un serveur DNS.

| + | |

| − | | + | |

| − | L’administrateur du réseau peut modifier cette valeur pour l’adapter à son environnement.

| + | |

| − | | + | |

| − | <b>Interrogation</b>. Lorsque la synchronisation se fait à l’initiative des serveurs DNS secondaires, chaque serveur DNS secondaire vérifie périodiquement le numéro de version de la base de nommage du serveur DNS primaire.

| + | |

| − | | + | |

| − | Si ne numéro de version de la base de nommage du serveur DNS primaire n’a pas changé, le serveur DNS secondaire attend un certain temps avant de revérifier le numéro de version de la base de nommage du serveur DNS primaire.

| + | |

| − | | + | |

| − | Si le numéro de version de la base de nommage du serveur DNS primaire est plus élevé que le sien, le serveur DNS secondaire tente de démarrer une synchronisation de sa base de nommage. Si sa tentative échoue, il attend pendant un certain temps (au minimum la durée de la synchronisation), à l’expiration duquel il tente à nouveau de se synchroniser.

| + | |

| | | | |

| − | Ainsi, les serveurs qui le peuvent (10 maximum) se synchronisent immédiatement. Les autres attendent pendant une durée au minimum égale au temps de synchronisation de la première vague. Puis tentent à nouveau de se synchroniser.

| + | 0000: 6f 00 00 00 00 18 3a ff 00 00 00 00 00 00 00 00 |

| | + | 0010: 00 00 00 00 00 00 00 00 ff 02 00 00 00 00 00 00 |

| | + | 0020: 00 00 00 01 ff 0a aa 6d|87 00 fe 37 00 00 00 00 |

| | + | 0030: fe 80 00 00 00 00 00 00 0a 00 20 ff fe 0a aa 6d |

| | | | |

| − | <!--

| + | Si aucune réponse n'est donné à ce message dans les 2 secondes suivant sa diffusion, la station considère son adresse lien-local comme unique. Si une réponse est reçue sous forme d'un message d'annonce d'un voisin, le mécanisme d'auto-configuration échoue et une intervention humaine est nécessaire. |

| − | TO DO insérer la figure Vérification par le serveur DNS secondaire du numéro

| + | |

| − | de version de base de nommage du serveur DNS primaire.

| + | |

| − | -->

| + | |

| | | | |

| − | Notez qu’ici encore l’administrateur du réseau peut optimiser le délai de synchronisation en configurant de façon appropriée les serveurs DNS secondaires pour qu’ils se synchronisent à partir du serveur DNS primaire et des serveurs DNS secondaires déjà synchronisés. Il suffit pour cela de définir les serveurs DNS secondaires qui se synchronisent immédiatement, ceux qui se synchronisent dans un deuxième, un troisième et éventuellement dans un quatrième temps.

| + | Cette première étape terminée, la station possède donc une adresse lien-local lui permettant de communiquer avec les équipements présents sur le même réseau. Elle va chercher maintenant à obtenir les informations de configuration afin de pouvoir communiquer avec des équipements en dehors du réseau. La station émet pour cela un message de sollicitation de routeur à tous les routeurs du lien en utilisant l'adresse multicast correspondante : <tt>ff02::2</tt>. |

| | | | |

| − | Notez qu’un serveur DNS secondaire peut, selon son mode de configuration, stocker localement et sur une mémoire non volatile, une copie des fichiers de nommage.

| |

| | | | |

| − | S’il enregistre localement, et dans une mémoire non volatile une copie de ses fichiers de zone, il peut, d’une part, démarrer de façon autonome en cas de panne catastrophique ou non du serveur DNS primaire, et d’autre part, très facilement être transformé, si nécessaire, en serveur DNS primaire.

| + | [[File:MOOC_Act32_Fig4_2.png|666px]] |

| | | | |

| − | Il est alors prudent, s’il ne reste plus alors de secondaire, de configurer un ou plusieurs autres serveurs DNS secondaires conservant une copie des fichiers de zone, localement, dans une mémoire non volatile…

| + | Ethernet Src : '''8:0:20:a:aa:6d''' Dst : '''33:33:0:0:0:2''' Type : 0x86dd |

| − | | + | IPv6 |

| − | Notez également que cette bonne pratique est recommandée par l’IETF car elle contribue à la réplication des fichiers de zone.

| + | Version : 6 Priorité : 0xf0 Label: 000000 |

| − | | + | Longueur : 16 octets (0x0010) Protocole : 58 (0x3a, ICMPv6) |

| − | ===Serveur DNS récursif (caching name server)===

| + | Nombre de sauts : 255 (0x0ff) |

| − | | + | Source : '''fe80::a00:20ff:fe0a:aa6d''' (lien-local) |

| − | Les résolveurs sont, en général incapables d’effectuer la totalité du processus de résolution d’adresse. Ils sont incapables d’interroger directement les serveurs DNS officiels. Ils s’appuient sur un serveur DNS local pour effectuer la résolution. De tels serveurs sont appelés serveurs DNS récursifs ou serveur DNS cache. Ces deux termes sont synonymes.

| + | Desti. : '''ff02::2''' (multicast, tous les routeurs du lien) |

| − | | + | ICMPv6 |

| − | Un serveur DNS récursif, pour améliorer les performances, enregistre les résultats obtenus dans sa mémoire cache.

| + | Type : '''133''' (0x85, Sollicitation du routeur) Code : 0 Checksum : 0xd63e |

| − | | + | Option : |

| − | Une durée de vie associée à chaque enregistrement de ressource contrôle la durée de validité d’une information de nommage dans la mémoire cache.

| + | Type : 1 (Adresse physique source) Lg : 8 octets (0x01) : 08-00-20-0a-aa-6d |

| − | | + | |

| − | ===Relais DNS (forwarder)===

| + | |

| − | | + | |

| − | Un relais DNS peut ne pas effectuer l’intégralité de la recherche lui-même. Il achemine tout ou partie des demandes d’information de nommage reçues, et qu’il ne sait pas satisfaire à partir des données de sa mémoire cache, vers un autre serveur DNS récursif. Ce serveur est dit relais DNS (forwarder).

| + | |

| − | | + | |

| − | Il peut y avoir un ou plusieurs relais DNS. Chacun est interrogé à tour de rôle jusqu’à épuisement des serveurs de la liste ou obtention de la réponse.

| + | |

| − | | + | |

| − | Les relais DNS servent, par exemple, lorsque vous ne souhaitez pas que tous les serveurs DNS d’un site interagissent directement avec les serveurs de l’Internet.

| + | |

| − | | + | |

| − | Ainsi, un exemple typique implique plusieurs serveurs DNS internes et un pare-feu d’accès à Internet. Les serveurs de nommage incapables d’acheminer leurs messages à travers le pare-feu les adressent aux serveurs DNS capables de le faire. Et ces serveurs DNS interrogent alors les serveurs DNS de l’Internet pour le compte des serveurs DNS internes.

| + | |

| − | | + | |

| − | ===Serveurs DNS à rôles multiples===

| + | |

| − | | + | |

| − | Un serveur DNS BIND peut simultanément se comporter comme un serveur primaire pour certaines zones, comme serveur DNS secondaire pour certaines autres zones, et comme serveur DNS récursif pour un certain nombre de clients.

| + | |

| − | | + | |

| − | Cependant comme les fonctions des serveurs DNS officiels et récursifs sont logiquement séparées, il est souvent bénéfique de les activer sur des machines distinctes.

| + | |

| − | | + | |

| − | Un serveur DNS ne fournissant qu’un service DNS officiel fonctionnera avec la récursivité désactivée, ce qui est à la fois plus fiable et plus sûr.

| + | |

| − | | + | |

| − | Un serveur DNS, non officiel, et qui ne fournit que des services de nommage récursifs à des clients locaux n’a pas besoin d’être accessible depuis l’Internet. Il peut donc fonctionner derrière un pare-feu.

| + | |

| − | | + | |

| − | ===Spécifications du service de nommage===

| + | |

| − | | + | |

| − | Rappelons au passage que pour ces applications, une phase lors de laquelle le client DNS local, appelé « stub resolver », interroge son serveur DNS récursif (ou cache) précède la communication. Le serveur DNS récursif effectue les requêtes itératives nécessaires, en partant, s'il le faut, de la racine de l'arbre de nommage et renvoie les ressources demandées.

| + | |

| − | | + | |

| − | Pour les machines Unix, par exemple, le fichier de configuration du client DNS, ''/etc/resolv.conf'', fournit l'adresse IP d’un ou plusieurs serveurs de noms. Le résolveur, lorsqu’il démarre, lit ce fichier de configuration. Il dispose donc de l’adresse d’un ou plusieurs serveurs DNS à interroger, ce qui lui permet d’initialiser sa recherche d’information de nommage pour le compte des applications locales.

| + | |

| − | | + | |

| − | Notez que le DNS est le seul service de l’internet pour lequel le client doit absolument être configuré avec l’adresse IP d’au moins un serveur DNS. C’est généralement l’adresse d’un serveur DNS local.

| + | |

| − | | + | |

| − | Le service DNS fonctionne au niveau de la couche application de la pile TCP/IP. Il s'applique de manière analogue aux réseaux IPv6 et aux réseaux IPv4.

| + | |

| − | | + | |

| − | Les adresses IPv6 sont quatre fois plus grandes que les adresses IPv4 (16 octets). Elles peuvent être attribuées automatiquement ou auto-configurées. Elles sont représentées en notation hexadécimale (double) pointée, par exemple, ''2001:db8:330f::beef:cafe:deca:102''.

| + | |

| − | | + | |

| − | Tous ces facteurs ont considérablement réduit les chances qu’un humain mémorise ces adresses IPv6. Afin de supporter le nouveau schéma d'adressage d'IPv6, deux extensions DNS ont été définies (RFC 3596) : l’enregistrement de ressource AAAA et un nouveau sous-domaine dédié à la résolution inverse (adresse-nom) en IPv6, ''ip6.arpa''.

| + | |

| − | | + | |

| − | L'enregistrement de ressource AAAA (prononcé « quad A ») enregistre les correspondances nom - adresse IPv6. Le code de ce nouveau type d’enregistrement de ressource vaut 28.

| + | |

| − | | + | |

| − | Le nouveau sous-domaine ''ip6.arpa'' est dédié à la résolution DNS inverse en IPv6 (correspondance : adresse IPv6 vers nom). La résolution DNS inverse utilise, pour IPv6, la notion de quartet (nibble). Un quartet correspond à un chiffre hexadécimal.

| + | |

| − | | + | |

| − | ===Nommage direct : enregistrement AAAA ===

| + | |

| − | | + | |

| − | Le nouveau type d'enregistrement AAAA défini pour IPv6, établit la correspondance entre un nom de domaine et ses adresses IPv6. Une machine ayant plusieurs adresses IPv6 globales a, en principe, autant d’enregistrements AAAA publiés dans le DNS. Nous verrons quelques restrictions dans le chapitre ''Deux impossibilités d’accéder au service de nommage''.

| + | |

| − | | + | |

| − | De façon analogue, la correspondance entre un nom de domaine et ses adresses IPv4 est réalisée en associant au nom en question un ou plusieurs enregistrements DNS de type A. Chaque enregistrement de type A contient la valeur d’une adresse IPv4. Une machine a autant d’enregistrements de type A qu’elle a d’adresses IPv4 (machine multidomiciliée ou routeur, par exemple).

| + | |

| | | | |

| − | Une requête DNS de type AAAA concernant une machine particulière renvoie dans ce cas tous les enregistrements AAAA publiés dans le DNS et correspondant à cette machine.

| + | 0000: 6f 00 00 00 00 10 3a ff fe 80 00 00 00 00 00 00 |

| | + | 0010: 0a 00 20 ff fe 0a aa 6d ff 02 00 00 00 00 00 00 |

| | + | 0020: 00 00 00 00 00 00 00 02|85 00 d6 3e 00 00 00 00| |

| | + | 0030: 01 01 08 00 20 0a aa 6d |

| | | | |

| − | Notez que toutes les adresses n'ont cependant pas leur place dans le DNS. Ce sujet sera traité au chapitre ''Publication des enregistrements AAAA dans le DNS''.

| |

| | | | |

| − | Le format textuel d'un enregistrement AAAA tel qu'il apparaît dans le fichier de zone DNS est le suivant :

| + | Si un routeur est présent, un message annonce de routeur est reçu par la machine se configurant. Elle y trouve les bits <tt>M</tt>, <tt>O</tt> et les informations sur les préfixes du lien. |

| − |

| + | |

| − | <nom> [ttl] IN AAAA <adresse>

| + | |

| | | | |

| − | L'adresse est écrite suivant la représentation classique des adresses IPv6 (RFC 4291) (représentation hexadécimale pointée). Par exemple, l'adresse IPv6 de la machine ns3.nic.fr est publiée dans le fichier de zone nic.fr comme suit :

| + | [[File:MOOC_Act32_Fig4_3.png|666px]] |

| | | | |

| − | ns3.nic.fr. IN AAAA 2001:3006:3006:1::1:1 | + | Ethernet Src : '''1a:0:20:c:7a:34''' Dst : '''33:33:0:0:0:1''' Type : 0x86dd |

| − | | + | IPv6 |

| − | Notez que toutes les adresses IPv4 et/ou IPv6 correspondant à un équipement donné (c'est le cas d'un réseau configuré en double pile de communication, dual-stack), doivent cohabiter dans le même fichier de zone renseignant le nom de l'équipement en question.

| + | Version : 6 Priorité : 0xf0 Label: 000000 |

| − | | + | Longueur : 56 octets (0x0038) Protocole : 58 (0x3a, ICMPv6) |

| − | Ainsi, les adresses de ''ns3.nic.fr'' sont publiées dans le fichier de zone ''nic.fr'' comme suit :

| + | Nombre de sauts : 255 (0x0ff) |

| − | | + | Source : '''fe80::1800:20ff:fe0c:7a34''' (ganesha, lien-local) |

| − | $ORIGIN nic.fr.

| + | Desti. : '''ff02::1''' (multicast, tous les noeuds du lien) |

| − | ns3 IN A 192.134.0.49

| + | ICMPv6 |

| − | IN AAAA 2001:db8:3006:1::1:1

| + | Type : '''134''' (0x86, Annonce de routeurs) Code : 0 Checksum : 0x773c |

| − | | + | Nombre de sauts : 0 (non précisé) Gestion d'adresse : 0 (Pas de DHCP) |

| − | Cependant, il faut rester vigilant avec une telle configuration, puisque certains résolveurs recherchent prioritairement un enregistrement AAAA avant un enregistrement A, même si l'hôte exécutant le resolveur n'a qu'une connexion IPv6 limitée (une simple adresse locale au lien). Dans ce cas, cet hôte attend l’expiration du délai d’attente d’établissement de la session IPv6 avant de revenir à l’utilisation d’IPv4.

| + | Validité : 6000 secondes (0x1770) Timers : 0, 0 (non précisés) |

| − | | + | Options : |

| − | ===Nommage inverse : enregistrement PTR===

| + | Type : 1 (Adresse physique source) Lg : 8 octets (0x01) : 1a-00-20-0c-7a-34 |

| − | | + | Type : 3 (Information sur le préfixe) Lg : 32 octets (0x04) |

| − | Trouver le nom de domaine associé à une adresse est un problème quasi insoluble. Néanmoins une astuce permet de résoudre élégamment ce problème. Il suffit de présenter les adresses comme des noms (succession des noms de domaines conduisant, dans l’arbre de nommage, d’une feuille à la racine de l’arborescence).

| + | Drapeaux : L=1, '''A=1''' Durée de validité : -1, -1 (infinie) |

| − | | + | Préfixe : '''2001:db8:12:3::/64''' |

| − | C'est-à-dire que, pour IPv4, il suffit d’écrire l’adresse IP en miroir : au lieu de commencer l’écriture d’une adresse par les octets de poids fort, on commence par celle des octets de poids faible.

| + | |

| − | | + | 0000: 6f 00 00 00 00 38 3a ff fe 80 00 00 00 00 00 00 |

| − | Pour IPv6, on considère une adresse IPv6 comme une succession de chiffres hexadécimaux (32 quartets par adresse IPv6) séparés par des «.».

| + | 0010: 18 00 20 ff fe 0c 7a 34 ff 02 00 00 00 00 00 00 |

| − | | + | 0020: 00 00 00 00 00 00 00 01|86 00 77 3c 00 00 17 70 |

| − | Une adresse IPv6 est donc transformée en un nom de domaine publié dans le sous-arbre de nommage réservé à la résolution inverse pour IPv6 : ''ip6.arpa'' de la manière suivante : les 32 demi-octets formant l'adresse IPv6 sont séparés par le caractère '.' et concaténés dans l'ordre inverse au suffixe ''ip6.arpa''. Par exemple, l'adresse ''2001:660:3006:1::1:1'' (adresse de ''ns3.nic.fr'' donne le nom de domaine suivant :

| + | 0030: 00 00 00 00 00 00 00 00|01 01 1a 00 20 0c 7a 34| |

| − | | + | 0040: 03 04 40 c0 ff ff ff ff ff ff ff ff 00 00 00 00 |

| − | | + | 0050: 20 01 0d b8 00 12 00 03 00 00 00 00 00 00 00 00 |

| − | 1.0.0.0.1.0.0.0.0.0.0.0.0.0.0.0.1.0.0.0.6.0.0.3.8.0.6.6.0.1.0.0.2.ip6.arpa.

| + | |

| − | L'administrateur de la zone concernée publie alors dans le DNS inverse l'enregistrement PTR correspondant au nom de domaine inverse ci-dessus. Dans cet exemple, l'enregistrement PTR vaut ''ns3.nic.fr''.

| + | |

| − | | + | |

| − | En pratique, on procède par délégation de zone inverse afin de répartir les enregistrements PTR sur un système hiérarchique de serveurs DNS.

| + | |

| − | | + | |

| − | Les données de résolution inverse se trouvent ainsi distribuées sur les différents sites. Ceci facilite la gestion des données de résolution inverse.

| + | |

| − | | + | |

| − | Ainsi, pour une zone donnée, l’administrateur de la zone gère localement la base de correspondance nom-adresse et les bases de données de résolution inverse, à raison d’une par lien dans la zone.

| + | |

| − | | + | |

| − | Le fichier de correspondance directe, nom-adresse, et les fichiers de correspondance inverse, adresse-nom, contiennent chacun un numéro de version.

| + | |

| − | | + | |

| − | Le numéro de version d'un fichier change chaque fois que l'administrateur en modifie le contenu ou, dans le cas des mises à jour dynamiques, lorsqu'un certain nombre de modifications ont été effectuées ou qu'il s'est écoulé un certain temps.

| + | |

| − | | + | |

| − | L'ensemble des fichiers de correspondance directe et inverse constituent, la base de nommage d'un serveur DNS. Le numéro de la base de nommage change dès que le numéro de version d'un de ces fichiers change, c'est-à-dire, dès qu'il a été modifié.

| + | |

| − | | + | |

| − | Notez que pour optimiser le processus de synchronisation des serveurs DNS secondaires, il suffit de ne transmettre que les fichiers modifiés.

| + | |

| − | | + | |

| − | La délégation DNS inverse suit le schéma classique d'attribution des adresses IP (identique pour IPv4 et IPv6).

| + | |

| − | | + | |

| − | 1) L'IANA délègue (en termes de provision) de grands blocs d'adresses IPv6 aux registres Internet régionaux (RIR : Regional Internet Registry), typiquement des préfixes de longueur 12 selon la politique actuelle.

| + | |

| − | | + | |

| − | 2) Les RIR provisionnent des blocs d'adresses IPv6 plus petits pour les registres Internet locaux (LIR : Local Internet Registry), c'est-à-dire aux fournisseurs d'accès Internet locaux, typiquement des préfixes de longueur 32 bits ou plus courts selon le besoin. Notez que dans les régions APNIC et [LACNIC]] des registres nationaux intermédiaires (NIR) existent entre le RIR et les LIR présents dans ces pays.

| + | |

| − | | + | |

| − | 3) Les LIR attribuent des préfixes IPv6 aux clients finaux. Ces préfixes ont typiquement des une longueur variable entre 48 et 64 bits. La longueur du préfixe varie selon le besoin du client et selon la politique du LIR en vigueur).

| + | |

| − | | + | |

| − | [[Image:Fig6-1.png|666px|thumb|center|Délégation du nommage inverse]]

| + | |

| − | | + | |

| − | La figure montre qu’une liste de serveurs DNS est associée à chaque nœud présent dans le sous-arbre de nommage DNS inverse.

| + | |

| − | | + | |

| − | Cette liste inclut généralement un serveur DNS primaire et un ou plusieurs serveurs DNS secondaires, tous considérés des serveurs DNS officiels pour cette zone DNS inverse.

| + | |

| − | | + | |

| − | L’administrateur d’un site responsable du nommage publie (ou non, en fonction de la politique locale) les enregistrements PTR correspondant aux adresses IPv6 qu'il utilise) dans ses zones DNS inverse.

| + | |

| − | | + | |

| − | Par exemple, Renater a reçu le préfixe ''2001:660::/32'' et la délégation de la zone DNS inverse ''0.6.6.0.1.0.0.2.ip6.arpa'' de la part du RIPE-NCC. Renater a affecté le préfixe ''2001:660:3006::/48'' à l'AFNIC et lui a délégué la zone DNS inverse correspondante :

| + | |

| − | | + | |

| − | 6.0.0.3.0.6.6.0.1.0.0.2.ip6.arpa. IN NS ns1.nic.fr.

| + | |

| − | 6.0.0.3.0.6.6.0.1.0.0.2.ip6.arpa. IN NS ns2.nic.fr.

| + | |

| − | 6.0.0.3.0.6.6.0.1.0.0.2.ip6.arpa. IN NS ns3.nic.fr.

| + | |

| − | | + | |

| − | L'AFNIC publie alors dans sa zone DNS inverse les enregistrements PTR correspondant aux adresses IPv6 utilisées. Voici un extrait du fichier de zone DNS :

| + | |

| − | | + | |

| − | $ORIGIN 6.0.0.3.0.6.6.0.1.0.0.2.ip6.arpa.

| + | |

| − | 1.0.0.0.1.0.0.0.0.0.0.0.0.0.0.0.1.0.0.0 IN PTR ns3.nic.fr.

| + | |

| − | | + | |

| − | ==Découverte de la liste de serveurs DNS récursifs ==

| + | |

| − | | + | |

| − | Pour renforcer le déploiement d'IPv6, la communauté IPv6 a mis en œuvre un mécanisme de découverte automatique des serveurs DNS récursifs avec ou sans DHCPv6.

| + | |

| − | | + | |

| − | Trois propositions ont ainsi vu le jour dans le cadre des travaux des groupes « ipv6 », « dhc » et « dnsop » de l’IETF.

| + | |

| − | | + | |

| − | La première concerne l’ajout d’options dans les annonces de routeur. La seconde concerne l’ajout d’options spécifiques dans DHCPv6. La troisième concerne l’utilisation d’adresses anycast réservées, spécifiques des serveurs DNS récursifs.

| + | |

| − | | + | |

| − | Les co-auteurs de ces trois propositions ont rédigé conjointement un document synthétique (RFC 4339).

| + | |

| − | | + | |

| − | Ce document décrit le fonctionnement ainsi que les scénarios d'utilisation de chaque technique. Il donne également des recommandations pratiques quant à la solution ou à la combinaison de solutions à adopter en fonction de l'environnement technique dans lequel se trouvent les équipements à configurer.

| + | |

| − | | + | |

| − | ===Extension de l’autoconfiguration sans état pour le DNS ===

| + | |

| − | | + | |

| − | Le RFC 4862 spécifie l'autoconfiguration IPv6 sans état. Il ne prévoit pas de mécanisme de découverte automatique de la liste des serveurs DNS récursifs.

| + | |

| − | | + | |

| − | Le RFC 6106 définit deux options d’annonce de routeur : une option qui fournit une liste de serveurs DNS récursifs (RDNSS) et une option pour définir la liste des noms de domaines recherchés (DNSSL).

| + | |

| − | | + | |

| − | Avec ces deux options les machines IPv6 peuvent configurer complètement leur accès au service DNS pour utiliser les services de l’internet. Ces options fournissent les informations nécessaires pour configurer le fichier ''resolv.conf''.

| + | |

| − | | + | |

| − | L’autoconfiguration, avec configuration complète du service DNS, sert dans les réseaux dépourvus de serveur DHCPv6 ou pour des machines IPv6 dépourvues de client DHCPv6.

| + | |

| − | | + | |

| − | Elle fonctionne sur tout réseau supportant la découverte des voisins. Les configurations du réseau et du service DNS sont alors simultanées.

| + | |

| − | | + | |

| − | L’administrateur du réseau configure manuellement les annonces des routeurs pour cette cette autoconfiguration.

| + | |

| − | | + | |

| − | ====Option de liste de serveurs DNS récursifs (RDNSS)====

| + | |

| − | | + | |

| − | Cette option d’annonce de routeur contient l’adresse IPv6 d’un ou plusieurs serveurs DNS récursifs.

| + | |

| − | | + | |

| − | [[File:MOOC_Act34_Fig1.png|666px]]

| + | |

| − | | + | |

| − | <tt>Type</tt> Le champ type a pour valeur 25.

| + | |

| − | | + | |

| − | <tt>Longueur</tt> Ce champ indique la longueur totale de l’option. Les champs types et longueur sont inclus (en multiples de 8 octets). Ce champ permet que l’utilisateur calcule facilement le nombre d’adresses de serveurs DNS récursifs.

| + | |

| − | | + | |

| − | <tt>Durée de vie</tt>. Ce champ indique la durée de vie durée de vie maximum (en seconde) des adresses associées. Les valeurs de ce champ permettent que la machine sache si elle peut utiliser ces adresses, si leur durée de vie est infinie, si elle doit les rafraîchir ou si elle ne peut plus les utiliser.

| + | |

| − | | + | |

| − | <tt>Addresses</tt> Ces champs contiennent les adresses IPv6 des serveurs DNS récursifs, codées sur 128 bits.

| + | |

| − | | + | |

| − | ====Option de liste de domaine recherchés (DNSSL)====

| + | |

| − | | + | |

| − | L’option DNSSL contient un ou plusieurs suffixes de noms de domaines. Tous ces suffixes ont la même durée de vie. Certains suffixes peuvent avoir des durées de vies différentes s'ils sont contenus dans des options DNSSL différentes.

| + | |

| − | | + | |

| − | [[File:MOOC_Act34_Fig2.png|666px]]

| + | |

| − | | + | |

| − | <tt>Type</tt> Le champ type a pour valeur 31.

| + | |

| − | | + | |

| − | <tt>Length</tt> Ce champ indique la longueur totale de l’option, champs type et longueur inclus (en multiples de 8 octets). Le récepteur de cette option utilise ce champ pour calculer le nombre d’adresses de serveurs DNS récursifs.

| + | |

| − | | + | |

| − | <tt>Lifetime</tt> Ce champ indique la durée de vie maximum, en seconde, des suffixes associés. Les valeurs de ce champ permettent que la machine sache si elle peut utiliser ces adresses, si leur durée de vie est infinie, si elle doit les rafraîchir ou si elle ne peut plus les utiliser.

| + | |

| − | | + | |

| − | <tt>Noms de domaines</tt> Ce champ contient la liste des noms de domaines à utiliser pour effectuer les résolutions directes.

| + | |

| − | | + | |

| − | Pour simplifier les choses, les noms de domaines ne sont pas compressés. Les bits excédentaires sont mis à 0.

| + | |

| − | | + | |

| − | ===Extension de la configuration à états, DHCPv6===

| + | |

| − | | + | |

| − | Le RFC 3315 spécifie le protocole d'autoconfiguration à états, DHCPv6 : Dynamic Host Configuration Protocol version 6. Ce protocole fournit également les informations de configuration de l’accès au service DNS d’une machine IPv6.

| + | |

| − | | + | |

| − | ====Option serveur de nom récursif de DHCPv6====

| + | |

| − | | + | |

| − | L’option de serveur DNS récursif de DHCPv6 fournit, par ordre de préférence, une liste d’adresses IPv6 de serveurs DNS récursifs à une machine IPv6. La structure de l’option est la suivante.

| + | |

| − | | + | |

| − | [[File:MOOC_Act34_Fig3.png|666px]]

| + | |

| − | | + | |

| − | <tt>OPTION_DNS_SERVERS</tt> Le code option vaut 23.

| + | |

| − | | + | |

| − | <tt>Longueur</tt> La longueur de l’option est exprimée en multiple de 16 octets. La valeur du champ indique le nombre d’adresses de serveurs DNS récursifs contenu dans l’option.

| + | |

| − | | + | |

| − | <tt>DNS-recursive-name-server</tt>. Ce champ contient l’adresse IPv6 d’un serveur DNS récursif. Il peut apparaître plusieurs fois.

| + | |

| − | | + | |

| − | ====Option liste de suffixes de nom de domaine====

| + | |

| − | | + | |

| − | [[File:MOOC_Act34_Fig4.png|666px]]

| + | |

| − | | + | |

| − | <tt>OPTION_DOMAIN_LIST</tt> Le code de cette option vaut 24.

| + | |

| − | | + | |

| − | <tt>Longueur</tt> Ce champ donne la longueur de l’option en octets.

| + | |

| − | | + | |

| − | <tt>Searchlist</tt> Ce champ donne la liste de suffixes de nom de domaine. Les noms de domaines ne sont pas compressés par souci de simplification.

| + | |

| − | | + | |

| − | Ces deux options ne peuvent apparaître que dans les messages DHCPv6 : SOLICIT, ADVERTISE, REQUEST, RENEW, REBIND, INFORMATION-REQUEST et REPLY.

| + | |

| − | | + | |

| − | ===Utilisation d’adresses anycast réservées===

| + | |

| − | | + | |

| − | Une troisième solution est basée sur les adresses anycast réservées. Elle définit plusieurs adresses réservées dans les fichiers de configuration du résolveur d’une machine IPv6. Le RFC 1546 présente plusieurs pistes. Aucun mécanisme de transport ou protocole n’est donc nécessaire. Cette solution s’appuie sur le routage normal des datagrammes, et selon les cas, un filtrage peut être nécessaire en périphérie du réseau.

| + | |

| − | | + | |

| − | Ce service est utilisable lorsque les machines IPv6 souhaitent localiser un hôte supportant un service, sans s’intéresser au serveur qui, lorsqu’il y en a plusieurs, rend le service.

| + | |

| − | | + | |

| − | Le principe est le suivant : une machine envoie un datagramme vers une adresse anycast. L’interconnexion de réseau assure la remise du datagramme à au plus un serveur, et de préférence, à un seul des serveurs répondant à cette adresse anycast.

| + | |

| − | | + | |

| − | Lorsque des serveurs sont répliqués, une machine peut, par exemple, accéder à la réplique la plus proche. Un certain nombre de questions se posent dans le cas de services sans états et avec états, notamment lorsque plusieurs serveurs sont susceptibles de répondre.

| + | |

| − | | + | |

| − | Voici maintenant un résumé des trois propositions : RA, DHCPv6, anycast.

| + | |

| − | | + | |

| − | '''RA'''. Le mécanisme à base d'annonce de routeur (RA) est spécifié dans le RFC 6106. Cette proposition étend l'autoconfiguration sans état (RFC 4862). Elle définit de nouvelles options. Ces options enrichissent les annonces de routeurs (RFC 4861) en y ajoutant, sous la forme d’options, les informations relatives au DNS. Cette extension est en cours de standardisation à ce jour.

| + | |

| − | | + | |

| − | '''DHCPv6'''. Le mécanisme à base de DHCPv6 propose : deux solutions légèrement différentes. Elles proposent toutes les deux d'utiliser la même option « DHCPv6 DNS Recursive Name Server » spécifiée dans le RFC 3646. La première propose une utilisation dans le DHCPv6 à états, la seconde propose une utilisation dans le DHCPv6 sans état.

| + | |

| − | | + | |

| − | ''DHCPv6 à états''. Un DHCPv6 à états (RFC 3315) annonce l’adresse des serveurs de noms récursifs dans des options. (Ce serveur alloue dynamiquement les adresses IPv6 et les paramètres de configuration du réseau, en particulier les informations de configuration du service de nommage des clients).

| + | |

| − | | + | |

| − | ''DHCPv6 sans état''. Un serveur DHCPv6-lite ou DHCPv6 sans état (RFC 3736) n'alloue pas d'adresses IPv6, mais informe simplement les clients des différents paramètres à utiliser (DNS récursif, serveur NTP, serveur d'impression,...).

| + | |

| − | | + | |

| − | Dans les deux cas, un équipement est en double pile, et s'il est configuré à la fois avec DHCPv4 (pour IPv4) et avec DHCPv6 (pour IPv6), l’administrateur du réseau doit définir une politique d'arbitrage par un client lorsque les deux listes de serveurs DNS récursifs obtenues par IPv4 et IPv6 sont incohérentes.

| + | |

| − |

| + | |

| − | ''Anycast''. Mécanisme à base d'adresses anycast réservées (Well-known anycast addresses). Ce mécanisme utilise des adresses IPv4 et IPv6 anycast qui seraient connues par tous les clients et préconfigurées automatiquement par le logiciel d'installation du système d'exploitation de l'équipement.

| + | |

| − | | + | |

| − | Cette proposition semble avoir été abandonnée. Elle pose de réels problèmes de fonctionnement avec TCP et avec les applications qui gèrent des états au-dessus d’UDP.

| + | |

| − | | + | |

| − | ==Mises en œuvre du service DNS ==

| + | |

| − | | + | |

| − | Cette partie présente les principaux logiciels supportant IPv6. Elle renvoie vers une liste plus complète de logiciels. Elle détaille ensuite comment configurer un service de nommage autonome en IPv6. Elle donne également des exemples de fichiers de configuration.

| + | |

| − | | + | |

| − | ===Logiciels DNS supportant IPv6 ===

| + | |

| − | | + | |

| − | De nombreux logiciels DNS existent aujourd'hui, mais cette section ne les liste pas de manière exhaustive.

| + | |

| − | | + | |

| − | Pour avoir une idée plus claire du nombre et de la diversité de ces logiciels, le lecteur peut se référer à la comparaison des logiciels DNS sur Wikipedia. Dans leurs versions récentes, la plupart de ces logiciels DNS supportent complètement IPv6, c'est-à-dire à la fois au niveau de la base de nommage : enregistrements AAAA et PT) et au niveau du transport IPv6 des messages DNS.

| + | |

| − | | + | |

| − | Néanmoins, certains ne supportent encore IPv6 qu'au niveau de la base de nommage.

| + | |

| − | | + | |

| − | Par ailleurs, certaines distributions logicielles comportent l'implémentation du client et du serveur, d'autres n'incluent que l'implémentation du client ou que celle du serveur.

| + | |

| − | | + | |

| − | Par exemple, l'ISC : Internet Systems Consortium développe la distribution BIND9. Cette distribution représente la référence de fait dans le domaine. En effet, il s'agit d'un logiciel complet : client, serveur et outils. Il intègre toutes les extensions DNS récentes (IPv6, DNSSEC...).

| + | |

| − | | + | |

| − | Les distributions BIND 9 présentent l'avantage d'être disponibles en code source et en format binaire pour la quasi-totalité des plates-formes (Unix, MS Windows, Apple...). Ainsi, la distribution BIND9 a été choisie comme base pour les exemples de fichiers de configuration.

| + | |

| − | | + | |

| − | Notez que les logiciels DNS développés par les NLnetLabs sont aussi des logiciels libres et qu'ils présentent en outre l'avantage d'être dédiés à une seule fonction, à savoir, serveur DNS récursif ou officiel uniquement.

| + | |

| − | | + | |

| − | Ainsi, de plus en plus d'opérateurs DNS utilisent aujourd'hui le serveur récursif NSD comme serveur DNS officiel (sans récursion) et Unbound comme serveur DNS récursif pour l'une et/ou l'autre de deux raisons : les performances et la diversité génétique.

| + | |

| − | | + | |

| − | ''Performances''. Les performances sont reconnues : des tests de performances comparant, d'un côté, NSD et BIND, et de l'autre, Unbound et BIND montrent la supériorité respective des premiers sur les seconds).

| + | |

| − | | + | |

| − | ''Diversité génétique''. La diversité générique concerne la diversité des plates-formes logicielles supportant ces serveurs DNS.

| + | |

| − | | + | |

| − | ===Présentation du principe de configuration d’un serveur DNS ===

| + | |

| − | | + | |

| − | Cette partie présente le principe de configuration d’un service DNS autonome. Elle précise également les modifications à effectuer pour relier ce service DNS au service de nommage de l’Internet.

| + | |

| − | | + | |